مقالة علمية أ.م.د علي كاظم الغرابي حول أمن الشبكات الحديثة وتحديات الهجمات السيبرانية

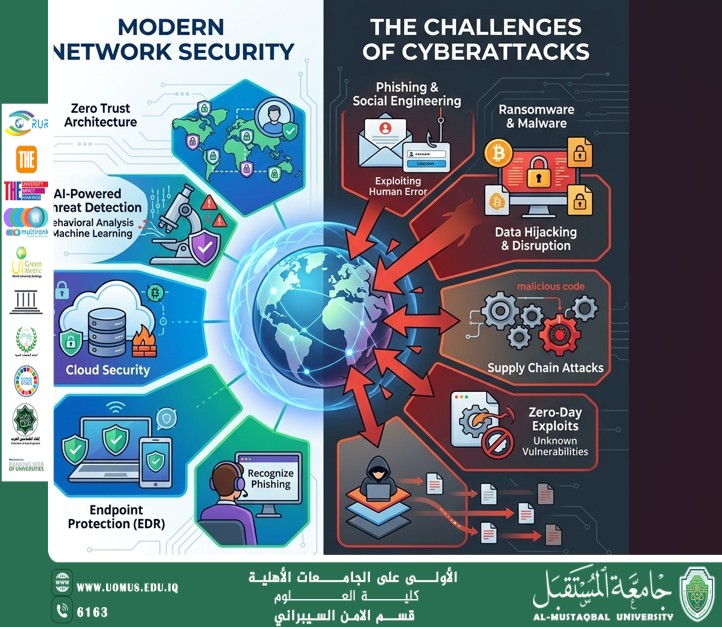

يُعد أمن الشبكات الحديثة أحد المحاور الأساسية في منظومة الأمن السيبراني المعاصرة، نظراً للاعتماد المتزايد على التقنيات الرقمية في إدارة المؤسسات التعليمية والحكومية والاقتصادية. ومع توسع استخدام الإنترنت وتكامل الأنظمة الحاسوبية فيما بينها، أصبحت الشبكات هدفاً رئيسياً للهجمات السيبرانية التي تسعى إلى اختراق الأنظمة أو تعطيل الخدمات أو سرقة البيانات الحساسة.

تتمثل التحديات الرئيسة التي تواجه أمن الشبكات في تنوع أساليب الهجوم وتطورها المستمر، حيث لم تعد الهجمات تقتصر على الفيروسات التقليدية، بل ظهرت تهديدات متقدمة مثل هجمات حجب الخدمة الموزعة (DDoS)، وهجمات البرامج الخبيثة المتطورة، وهجمات استغلال الثغرات الأمنية في الأنظمة والتطبيقات. كما أن استخدام تقنيات التشفير المعقدة من قبل المهاجمين زاد من صعوبة اكتشاف الأنشطة الضارة في الوقت المناسب.

ومن الناحية العلمية، يعتمد تأمين الشبكات على مجموعة من التقنيات والإجراءات الوقائية، مثل الجدران النارية (Firewalls)، وأنظمة كشف التسلل (Intrusion Detection Systems - IDS)، وأنظمة منع التسلل (Intrusion Prevention Systems - IPS)، بالإضافة إلى تقنيات التحقق من الهوية وإدارة الصلاحيات. وتعمل هذه الأنظمة بشكل متكامل لمراقبة حركة البيانات داخل الشبكة وتحليلها بهدف اكتشاف أي سلوك غير طبيعي قد يشير إلى محاولة اختراق.

كما تلعب إدارة المخاطر السيبرانية دوراً محورياً في تعزيز أمن الشبكات، إذ تتضمن هذه العملية تحديد الأصول الرقمية المهمة، وتحليل التهديدات المحتملة، وتقييم نقاط الضعف، ووضع خطط استجابة فعالة للحوادث الأمنية. وتُعد عملية التحديث المستمر للبرمجيات والأنظمة من أهم الإجراءات الوقائية التي تقلل من احتمالية استغلال الثغرات الأمنية.

ولا يمكن إغفال دور العنصر البشري في منظومة الأمن السيبراني، حيث تشير العديد من الدراسات إلى أن نسبة كبيرة من الاختراقات تحدث نتيجة أخطاء بشرية، مثل استخدام كلمات مرور ضعيفة أو فتح روابط مشبوهة. لذلك فإن نشر ثقافة الوعي الأمني بين المستخدمين يُعد من الركائز الأساسية لحماية الشبكات، ويجب أن يتم ذلك من خلال برامج تدريبية وورش عمل دورية داخل المؤسسات.

وفي ضوء التطورات المستقبلية، من المتوقع أن تسهم تقنيات الذكاء الاصطناعي والتعلم الآلي في إحداث نقلة نوعية في مجال أمن الشبكات، من خلال القدرة على تحليل كميات ضخمة من البيانات واكتشاف الأنماط المشبوهة بشكل استباقي. كما ستلعب هذه التقنيات دوراً مهماً في أتمتة عمليات الاستجابة للحوادث وتقليل زمن اكتشاف الهجمات، مما يعزز من قدرة المؤسسات على حماية بنيتها التحتية الرقمية